ソーシャルエンジニアリングとは?心理の弱点を突く手口と騙されないためのポイント

「急ぎ対応をお願いします!」

こういったタイトルのメールに、思わずドキッとしてしまった経験はありませんか?これは「ソーシャルエンジニアリング」と呼ばれる心理的な誘導手口で、緊急性を装ったフィッシングメールの典型的なパターンです。攻撃者は、メール受信者の心理状態を巧みに利用して、正規の連絡だと信じ込ませようとします。

今回のコラムでは、人の心理の弱点をつく「ソーシャルエンジニアリング」の手口と、騙されないためのポイントについて解説します。

ソーシャルエンジニアリングとは

「ソーシャルエンジニアリング」とは、人の心理状態を利用した手法です。

「思い込み」や「焦り」から攻撃者が狙った行動をとってしまうことで、情報が盗まれたり、悪意のあるサイトにアクセスしてしまう恐れがあります。

ソーシャルエンジニアリングは、技術的な脆弱性を攻撃するのではなく、人の判断や不注意を狙うため、管理が難しい攻撃です。

ソーシャルエンジニアリングによる攻撃事例

事例1 フィッシングメールやビジネスメール詐欺

フィッシングメールや、ビジネスメール詐欺はソーシャルエンジニアリングの手法を利用した攻撃です。「ビジネスメール詐欺」とは、実際の企業や組織の人物になりすまして偽のメールを送り、金銭を盗み取る詐欺です。IPA(独立行政法人情報処理推進機構)セキュリティセンターは、下記のような事例を公開しています。

グループ会社の役員に対して、国内企業の社長を装った人物から、企業の合併・買収に関する内容のメールや金銭の支払いを要求するメールが送信された。

出典:IPA「ビジネスメール詐欺 事例集」(2024年5月16日最終更新)

https://www.ipa.go.jp/security/bec/bec_cases.html

【攻撃者が狙う「焦りのポイント」】

- 社内上層部から送られた正規のメールだと思い込ませる内容であること

- 緊急を要する金銭に関する内容であること

このようなメールは社内上層部からのメールだと信じ込ませるように装われています。上層部からの緊急対応要請であるという焦りも相まって、受信者は警戒心なく対応してしまう恐れがあります。

事例2 偽のセキュリティ警告による不審サイトへの誘導

外部のサイトを閲覧している際に、不審サイトへ誘導するパターンです。

J-CSIP(サイバー情報共有イニシアティブ)の公開レポート内で下記のような事例が記載されています。

サイトを閲覧中、ポップアップの通知による偽のセキュリティ警告画面(ヘルプデスクへの連絡やウイルス削除、ブラウザの拡張機能のインストールを促す)が表示された。指示に従うと、別の不審サイトへ誘導されることが調査で判明した。

出典:独立行政法人情報処理推進機構 サイバー情報共有イニシアティブ J-CSIP(2025年7月22日最終更新)運用状況公開レポート [2023年10月~12月]

https://www.ipa.go.jp/security/j-csip/about.html

【攻撃者が狙う「焦りのポイント」】

- 画面に突如表示されるポップアップ通知

- 「このPCはウイルスに感染しています!」「海外からハッキングされています!」などの緊急性の高い警告文

- 大きな警告音

このような画面表示から生まれる「驚き」や「焦り」といった心理状態を利用されると、サイト閲覧者は冷静な判断ができなくなり指示に従ってしまいます。

事例3 「ClickFix」による攻撃

そのほか、近年注目されている新たなサイバー攻撃手法の「ClickFix」も、ソーシャルエンジニアリングの手法を利用しています。「ClickFix」は、偽のBot確認画面など操作を指示する画面を通じて、ユーザー自らがPC操作を行うことで、気づかずにマルウェアをダウンロードさせる攻撃です。国内でも被害が確認されています。

【攻撃者が狙う「信じ込ませるポイント」】

- 誰もが実行したことがありそうな「私はロボットではありません」といった確認画面による誘導

- ロゴを表示するなど正規な案内だと思わせる内容

こういった案内画面は公式からの正規の案内だと思ってしまったり、「これまでにも認証確認したことがある」といった経験から、疑うことなく画面の指示に従ってしまう恐れがあります。

ソーシャルエンジニアリングで悪用される心理の法則

ソーシャルエンジニアリングは、人間の心理の法則を巧みに悪用しています。

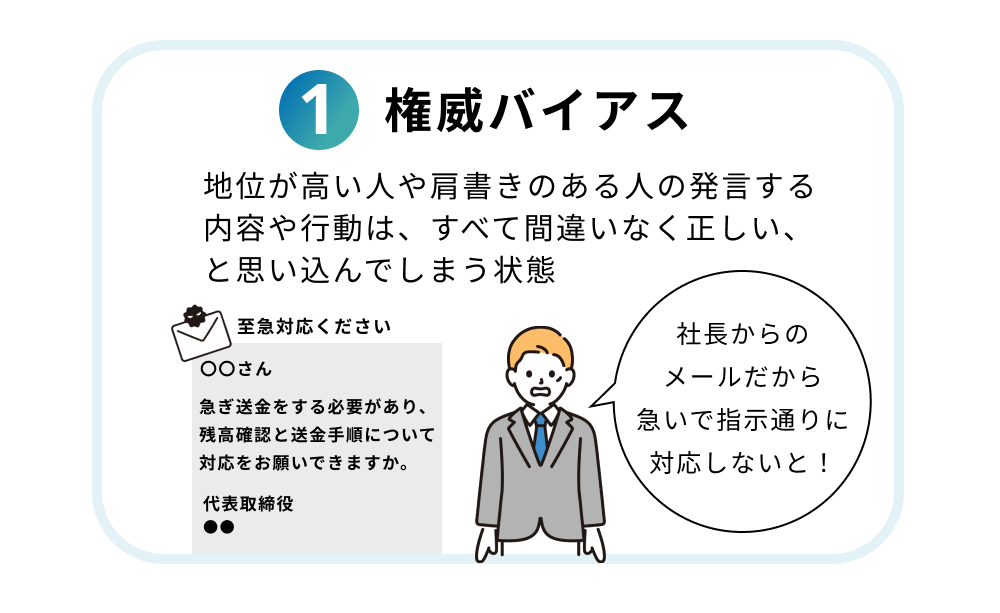

権威バイアス

地位が高い人や肩書きのある人の発言する内容や行動は、すべて間違いなく正しい、と思い込んでしまう状態です。ビジネスメール詐欺などで攻撃者は権威ある人物になりすますことで、メール受信者は権威バイアスが働き、「社長からのメール内容は問題ない」と思い込んでしまう恐れがあります。

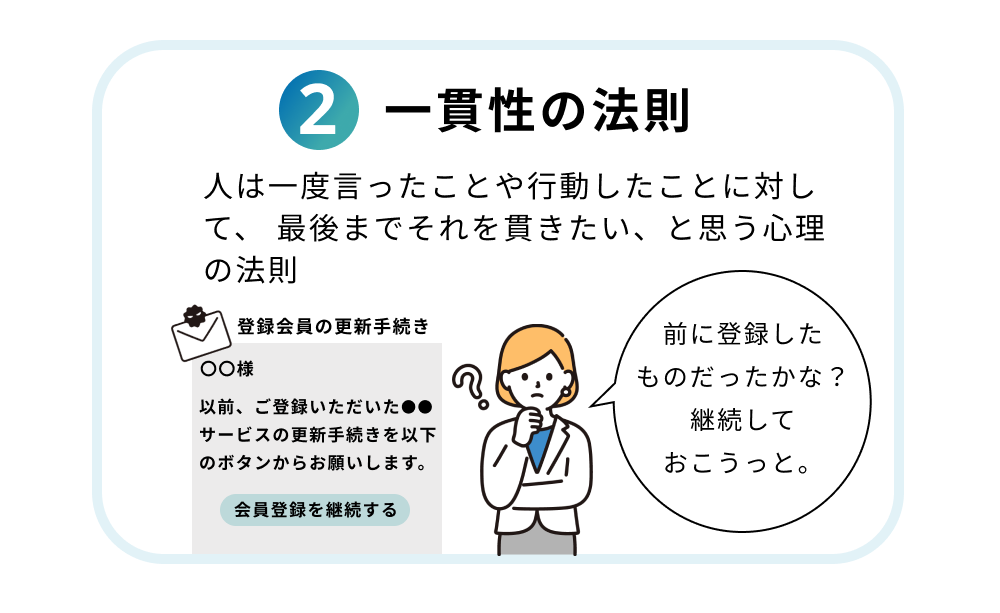

一貫性の法則

人は一度自分が取った立場や行動に一貫したいという心理状態が働きます。以前届いたことのある正規のメール内容に似せたフィッシングメールなどは、「前と同じようなメールだから安心できる」と受信者が思い込んでしまったり、「以前に登録いただいた/登録会員を継続する」といった案内から、「そうだったかな」とリンクをクリックしたり、ログイン情報を入力してしまう可能性があります。

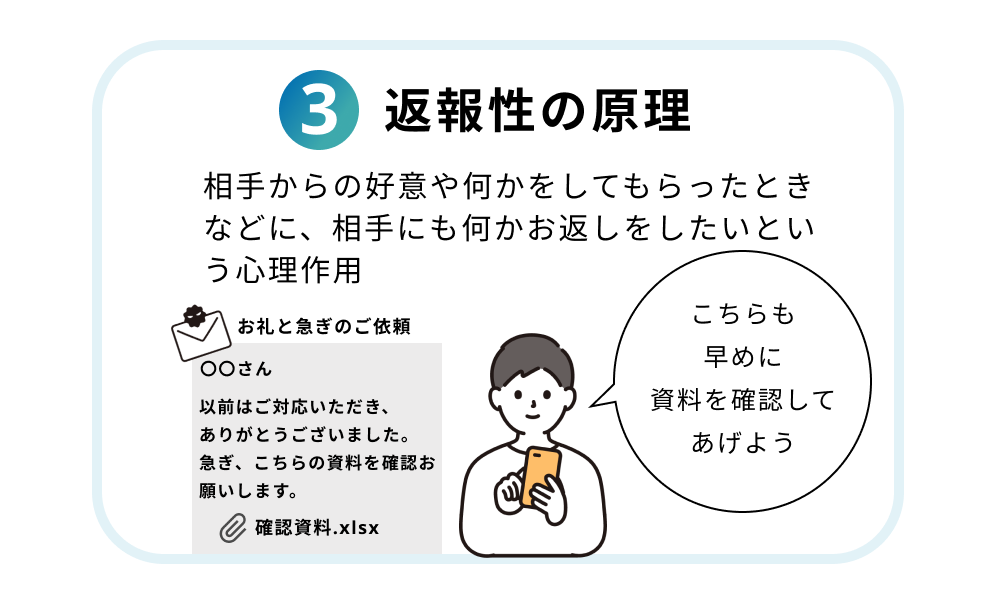

返報性の原理

人は相手から何かをもらうと、相手にも何かお返しをしたいという心理が働きます。

攻撃者が取引先になりすましたメールで、「以前は迅速に対応いただきありがとうございました。」と最初にお礼を伝えたあとに、「急ぎ確認して欲しい資料がある」と不審サイトへのリンククリックや、添付ファイルのダウンロードへ誘導するケースがあります。相手から好意的に扱われていると感じると、「今回も協力しよう」と思い、行動に移してしまう恐れがあります。

こういった心理的な法則に加え、「今すぐに」「期限が迫っている」といった緊急性を持たせた文言で焦らせたり、偽のセキュリティ警告のように画面いっぱいに複数のポップアップを表示して情報量を過剰にすることで、考える隙を与えず、攻撃者の思惑通りに行動に移してしまうことがあります。

騙されないための人的対策

攻撃を防ぐためには、何よりも各個人が「騙されない」という意識を持って行動することが大切です。

・攻撃手法を知り、冷静に見抜くための知識を身につける

上記のような心理傾向を知り、攻撃者が「心の隙」を突いてくると理解しておくことで、状況を冷静に判断しやすくなります。

・緊急性の高いメールや警告画面に慌てて対応しない

「今すぐ対応してください!」「ウイルスに感染しています!」といったメール内容でも慌てて行動せず、まずは落ち着いて状況を把握しましょう。自分の心理状況を客観的に把握し、行動する前に一度立ち止まって考える習慣を身につけることは、リスク回避に繋がります。

・怪しいと思う場合は、すぐに報告する

少しでも怪しいと感じた場合は、社内のフローに従ってすぐに報告することをおすすめします。すぐに社内に共有することで、タイムリーに社内で調査し問題のある場合は被害が出ないように周知するといった、全社的な対策を実施できます。

まとめ

ソーシャルエンジニアリングによる攻撃は、技術ではなく“人の心理”を狙ってきます。

そのため、セキュリティ担当者の方は、技術対策に加えて人的な対策を並行して進めることが重要です。社員教育を行う際は、「怪しいメールのリンクをクリックしない」「不審な指示に従わない」といった行動ルールだけを伝えるのでは不十分です。まずは、攻撃者がどのような心理操作を使って人を騙すのか、その手口を理解してもらうことが効果的です。

訓練を通してセキュリティの意識づけを

神戸デジタル・ラボが提供するメール訓練システム、「Selphish(セルフィッシュ)」では、ソーシャルエンジニアリング手法を利用した標的型攻撃メールを疑似的に体験することができます。継続的な訓練を通じて、社員のセキュリティ意識を向上を図ることをおすすめします。

メール訓練のノウハウと

効果的な進め方教えます