Chatworkを悪用したフィッシング攻撃とは?なりすましアカウントや乗っ取りの手口と対策

企業のコミュニケーションツールとしてビジネスチャットが普及する一方で、これらを悪用したサイバー攻撃が確認されています。2026年1月以降、国内企業で利用の多い Chatworkを悪用したフィッシング攻撃や、詐欺の手口が報告されています。

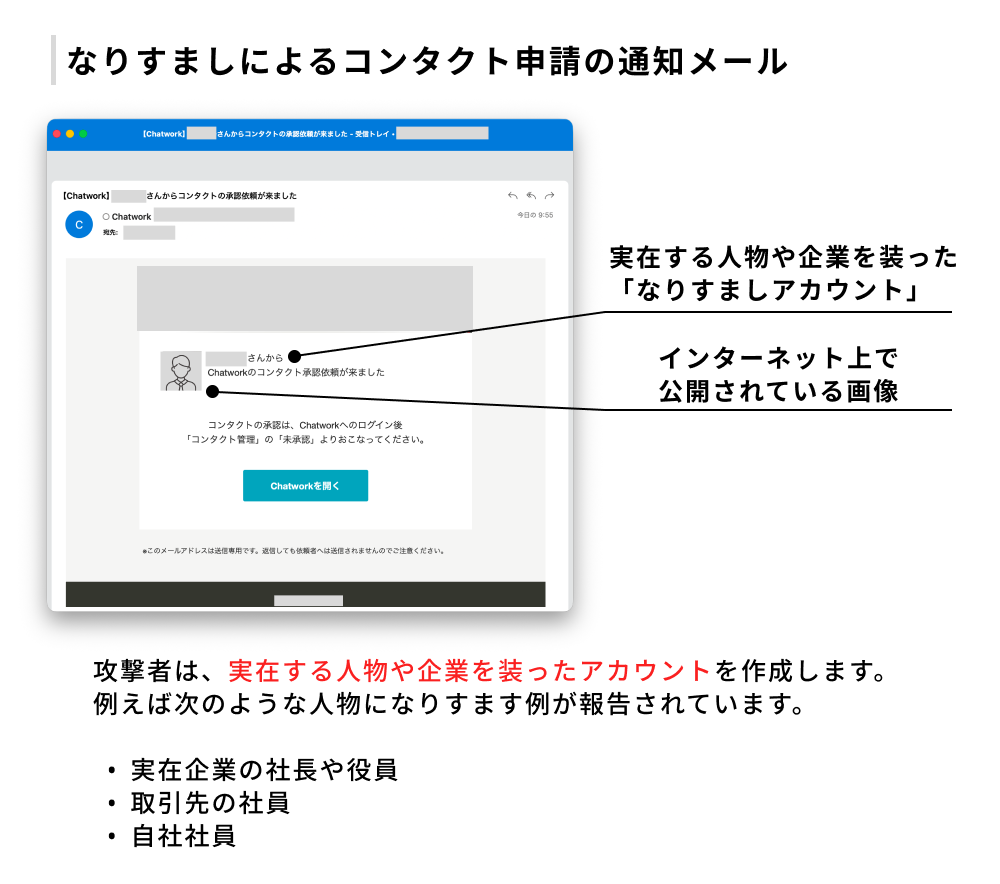

攻撃者は、なりすましアカウントによるコンタクト申請や、正規アカウントの乗っ取り、Chatworkのログイン画面を装ったフィッシングサイトなどの手口を使い、ユーザーをだまそうとします。ツール上での業務コミュニケーションを悪用して行われるケースもあり、注意が必要です。

本記事では、こうした攻撃の主な手口や被害の仕組み、企業が取るべき対策について解説します。

攻撃の主な手口

なりすましアカウントによる攻撃

攻撃者は、実在する人物や企業を装ったアカウントを作成します。例えば次のような人物になりすます例が報告されています。

- 実在企業の社長や役員

- 取引先の社員

- 自社社員

その後、ターゲットに対してコンタクト申請を送信します。

攻撃の流れは次のとおりです。

1.コンタクト申請

2.ユーザーが承認

3.業務メッセージ送信

4.URLクリック誘導

送信されるメッセージは、業務でよく見かける自然な内容です。

例

請求書を送りました。

ご確認ください。

このようなメッセージとともにURLが送られ、フィッシングサイトへ誘導されるケースがあります。業務でよくある連絡内容を装うことで、ユーザーが疑いにくくなる点が特徴です。なお、Chatworkではセキュリティ強化の一環として、コンタクト申請メッセージ内にURLを送信できない仕様へ変更されたため、攻撃者は承認後のチャットでURLを送る手口を用いると考えられます。

また、口座情報の提供や現金の振り込みを要求するケースも確認されているため、注意が必要です。

実際に弊社でも、社長の名前を装ったアカウントからコンタクト申請が複数の社員に届く事例が確認されました。こちらについては、当社セキュリティチームのエンジニアが以下の記事で詳しく解説しています。

正規アカウントの乗っ取り

2026年3月に入り、Chatworkのログイン画面を装ったフィッシングサイトが確認されているとして、公式から注意喚起が出されています。

フィッシングサイトにログイン情報を入力してしまうと、認証情報を窃取され、アカウントが乗っ取られてしまう恐れがあります。その結果、Chatworkの正規アカウントが不正利用されるケースがあります。

攻撃の流れは次のとおりです。

1.フィッシングサイト

2.ログイン情報窃取

3.不正ログイン

4.Chatworkアカウント乗っ取り

5.本人のアカウントからメッセージ送信

6.社内・取引先へ拡散

この場合、

- 実在する人物

- 既存の取引先

からメッセージが送られてくるため、受信者が疑いにくいという特徴があります。その結果、被害が社内や取引先へ拡大する可能性があります。

なぜ被害が発生するのか

今回の攻撃の特徴は、業務メッセージや信頼関係を装うことで、「いつもの業務連絡だろう」と思い込み、警戒せずに対応してしまう心理につけこむ点にあります。

請求書に関する内容は、日常業務で頻繁にやり取りされる内容であるため、ユーザーが違和感を持ちにくく、その結果、不審なリンクをクリックしてしまう可能性があります。また、社長や上司、取引先の責任者など、企業の代表者や役職者を名乗るコンタクト申請が届くと、受信者は目上の人からの連絡だと感じ、無視しづらい状況になってしまいます。

このように、攻撃者はツールそのものではなく、人の心理や業務上の信頼関係を悪用して攻撃を行います。そのため、メール・チャットといったツールの違いに関係なく、メッセージの内容やURLを確認する習慣を持つことが非常に重要です。

対策

今回紹介した攻撃はチャットツール上で行われていますが、攻撃の本質は 「ユーザーをだましてリンクをクリックさせるフィッシング」です。

これは

- メール

- チャットツール

- SNS

など、ツールの種類に関係なく共通する攻撃手法です。

また、こうした正規サービスを利用した詐欺は、攻撃が正規サービス上で行われるため、システム側でブロックしようとすると、通常の業務メッセージまで止めてしまう可能性があり、技術的に完全に防ぐことが困難です。

そのため、ツールの種類に関係なく、メッセージの内容やURLを確認する習慣を持つことが重要です。社内ツールであっても内容を疑う意識を持つことに加え、次のような対策を行いましょう。

コンタクト申請を安易に承認しない

- 社長や役職者の名前

- 取引先の担当者

- 社内の人物

など、知っている名前のアカウントであっても安易に承認しないことが重要です。

不審に感じた場合は、

- 電話

- 既存のメール

- 既知の連絡先

など、別の連絡手段で本人確認を行うことも有効です。また、すでにやり取りのあるアカウントであっても、メッセージの内容に違和感がある場合は、同様に別の手段で確認するようにしましょう。

不審なリンクからログイン情報を入力しない

チャットで送られてきたURLからログインページにアクセスし、メールアドレスやパスワードを入力してしまうと、アカウント乗っ取りにつながる可能性があります。Chatwork公式からも、すでにログインしている状態で再度ログイン情報の入力を求めることは原則ないと注意喚起されています。

二段階認証を活用する

不正なアクセスを防ぐために、二段階認証の設定を行うことをおすすめします。

また、

- 同じパスワードを複数のサービスで使い回している

- 長期間パスワードを変更していない

場合は、万が一の情報漏えいに備え、パスワードの変更もあわせて行いましょう。

不審なアカウントは運営への報告と社内共有を行う

なりすましが疑われるアカウントを発見した場合は、利用しているツールの通報機能などを活用して、運営へ報告することも重要です。

また、同じアカウントが社内の複数の従業員にコンタクト申請を送る可能性もあります。そのため、社内で情報を共有することで被害拡大を防ぐことができます。さらに、社内でチャットツールの利用ルールを定めるなど、企業としての利用方法を改めて見直し、従業員に周知することも有効です。

まとめ

Chatworkを悪用したフィッシング攻撃が確認されています。主な手口としては次のものがあります。

- なりすましアカウントによるコンタクト申請

- 正規アカウントの乗っ取り

- フィッシングサイトへの誘導

このような攻撃は、チャットツールという業務に密接な環境を悪用するため、ユーザーが疑いにくいという特徴があります。

また、フィッシング攻撃はメールだけでなく、チャットツールやSNSなど様々な手段で行われています。そのため企業では、ツールの種類に関係なく、不審なメッセージやリンクに気づく力を高めることが重要です。

従業員へのセキュリティ教育やフィッシング訓練を通じて、不審なメッセージを見抜く力を身につけることが、被害防止につながります。