AI時代で高度化するフィッシング攻撃、企業がするべき対策とは?

サイバー攻撃はフィッシングを起点とするケースも多く、企業にとっては看過できないリスクとなっています。近年では、生成AIの普及により、その性質は大きく変化しています。

IPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威2026」では、「AIの利用をめぐるサイバーリスク」が初めて選出されました。

本ブログでは、AIによってフィッシング攻撃がどう変化しているのか、そして企業が取るべき対策について解説します。

「AIの利用をめぐるサイバーリスク」とは

IPAの「情報セキュリティ10大脅威2026」において新たに選出された「AIの利用をめぐるサイバーリスク」は、単なる新技術に伴うリスクにとどまらず、企業活動全体に影響を及ぼす問題です。

意図しない権利侵害や情報漏洩、ハルシネーション(※1)による誤情報といった理解が不十分なままAIを使用するリスクだけではなく、AIがサイバー攻撃に悪用されているリスクについても言及されています。

※1 ハルシネーション

生成AIが事実ではない情報を、あたかも正しい情報として生成してしまう現象のこと

AIによるフィッシング攻撃の変化

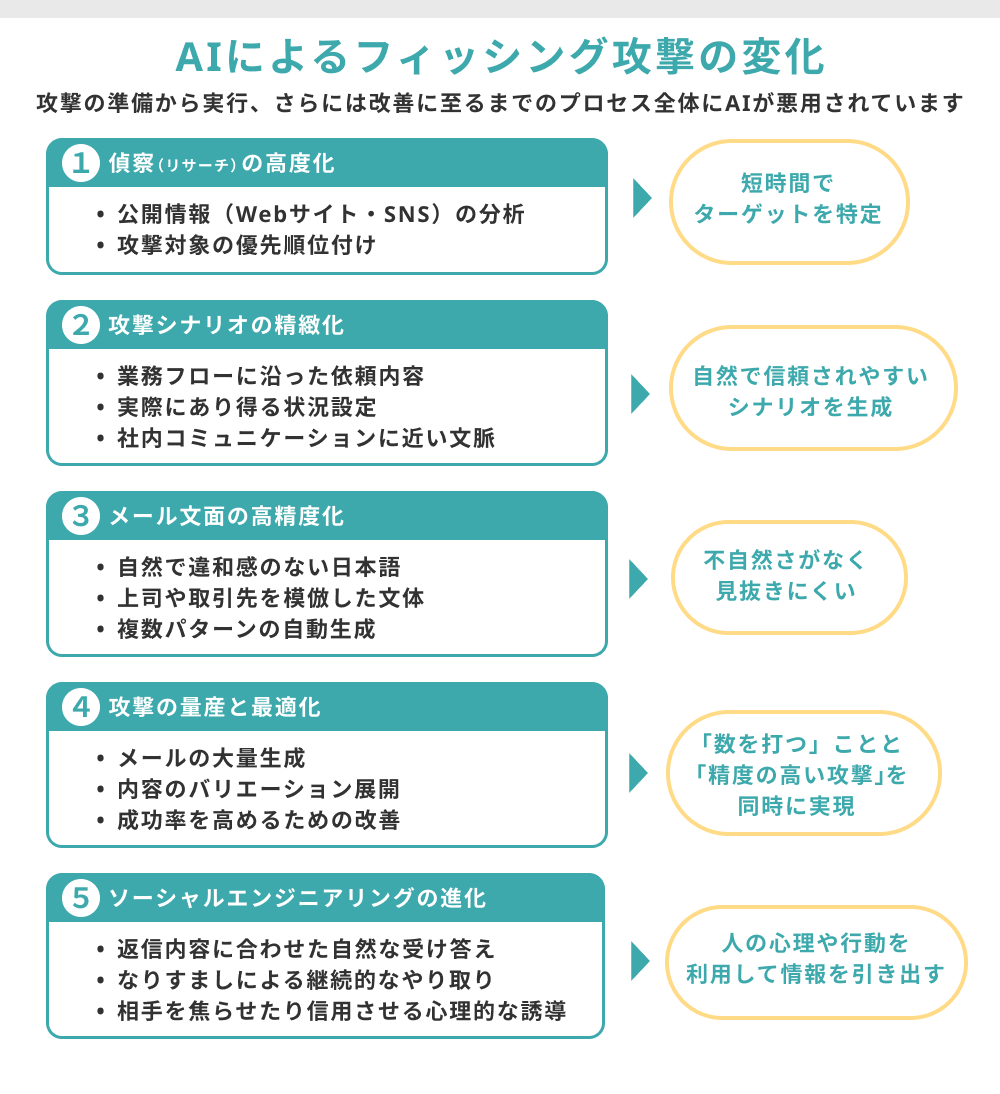

近年のサイバー攻撃の特徴として、攻撃そのものにAIが悪用されていることが挙げられます。フィッシング攻撃においては、メール文面の作成だけではなく、攻撃の準備から実行、さらには改善に至るまでのプロセス全体にAIが悪用されることで、攻撃の高度化が進んでいます。フィッシング攻撃の各プロセスにおいて、AIがどのように使われているのかを整理します。

1.偵察(リサーチ)の高度化

フィッシング攻撃の初期段階である情報収集においても、AIが使われています。

- 公開情報(Webサイト・SNS)の分析

- 攻撃対象の優先順位付け

AIを使うことで、攻撃者は短時間でターゲットの特徴を把握し、より効果的に「狙うべき相手」を特定できるようになっています。

2.攻撃シナリオの精緻化

収集した情報をもとに、AIが現実的な以下のような攻撃シナリオを作成します。

- 業務フローに沿った依頼内容

- 実際にあり得る状況設定

- 社内コミュニケーションに近い文脈

外部の人間でも「実際にありそうな業務連絡」を自然に作成できるようになったことで、受信者が正当なメールだと認識してしまうリスクが高まっています。

3.メール文面の高精度化

AIの活用により、多言語での攻撃が容易になったことで、メール文面のクオリティも上がっています。

- 自然で違和感のない日本語

- 上司や取引先を模倣した文体

- 複数パターンの自動生成

これにより、従来は有効とされていた「不自然さで見抜く」という前提が成立しにくくなっています。

4.攻撃の量産と最適化

AIは攻撃をより効率的に行うためにも利用されています。

- メールの大量生成

- 内容のバリエーション展開

- 成功率を高めるための改善

これまでのような「数を打つ」ことと、「精度の高い攻撃」を同時に実現できるようになっています。

5.ソーシャルエンジニアリングの進化

さらに、標的型メール攻撃は「一方的に送られてくるもの」から、「自然な会話を通じてだますもの」へと変化しています。

これは、人の心理や行動を利用して情報を引き出す「ソーシャルエンジニアリング」という攻撃手法が、AIによってさらに巧妙化しているともいえます。

たとえば、AIを悪用することで、

- 返信内容に合わせた自然な受け答え

- なりすましによる継続的なやり取り

- 相手を焦らせたり信用させたりする心理的な誘導

などが、より巧妙に行われるようになっています。

こうした背景から、AIを活用したフィッシングではクリック率が大幅に上昇する傾向も報告されています。一部の調査では、AI生成メールは従来型と比較してクリック率が大幅に高くなる傾向が報告されています。

▼参考:Microsoft Digital Defense Report 2025

AIによってフィッシングメールそのものの精度が向上しているだけでなく、人の心理状態を誘導する精度も高まっていることに注意が必要です。

企業が取るべきフィッシング対策

フィッシング対策においては、技術面だけでなく、人の判断や運用を含めた多層的な防御が必要になります。

⭐︎技術対策

まず重要となるのが、メールや端末を保護するための技術的対策です。

1.メールフィルタ設定の見直し

メールフィルタとは、不審なメールや添付ファイル、危険なURLを検知・遮断する仕組みです。設定に応じて、特定の送信元からのメールを拒否したり、振り分けるなどの処理を行います。設定内容の定期的な見直しもフィッシング対策として有効です。

2. MFA(多要素認証)の導入

フィッシング攻撃では、認証情報の窃取が主な目的となるケースも多くあります。そのため、ID・パスワードだけではなく、MFA(多要素認証)を導入することで、不正ログインのリスクを低減できます。

3.EDR / XDRの導入

EDR(Endpoint Detection and Response)とは、PCやサーバーなどの端末(エンドポイント)を監視し、不審な挙動を検知・対応を行う仕組みです。

例えば、

- 不審なプログラムの実行

- マルウェア感染

- 異常な通信

などを検知し、被害拡大を防ぎます。フィッシングメールからマルウェア感染につながった場合でも、端末上の異常を検知できる可能性があります。

XDR(Extended Detection and Response)は、エンドポイントの監視だけではなく、メールやネットワーク、クラウドなど複数の領域を横断的に監視・分析する仕組みです。

例えば、

- 不審メールの受信

- その後の端末挙動

- 外部通信

を関連付けて分析することで、攻撃全体の流れを把握しやすくなります。

4.DMARC / SPF / DKIMの設定

これらは、送信元メールアドレスのなりすましを防ぐための認証技術です。

フィッシング攻撃では、

- 自社ドメイン

- 取引先

- 実在企業

になりすましたメールが多く利用されます。フィッシングメールに自社のドメインを使用される恐れもあるため、DMARC・SPF・DKIMを適切に設定することが重要です。こちらについては、当社セキュリティチームのエンジニアが以下の記事で詳しく解説しています。

▼え!?自社のドメインから、迷惑メールが配信されている?なりすましメール対策(SPF/DKIM/DMARC)

⭐︎プロセス対策

技術的な対策だけではなく、業務フローそのものを見直すことも重要です。

1.二重確認のルール化

例えば、振込先の変更や機密情報の送付といった重要な操作を行う際は、

- 電話確認などの別チャネルで確認

- 複数人承認

などをルール化することで、被害を防げるケースがあります。

2.インシデント対応フローの整備

フィッシング被害を完全にゼロにすることは難しいため、「発生後にどう対応するか」を整理しておくことも重要です。

例えば、

- 自社ドメインインシデント発生時の報告方法の作成と周知

- 端末の隔離手順

などを明確化しておくことで、被害拡大を防ぎやすくなります。

⭐︎人的対策

技術対策を強化しても、すべての攻撃を防ぐことはできません。

- フィルタをすり抜けるメールがある

- 正常に見えるメールは検知が難しい

- EDR/XDRは侵入後の対応が中心

だからこそ、最終的にメールの内容を見極める「人」の判断が重要になります。

1.セキュリティ教育

まず基本となるのが、フィッシングの特徴やリスクを理解するための教育です。

- 不審メールの特徴

- URL確認方法

- 添付ファイルの危険性

などを周知することで、基礎的なリテラシー向上につながります。ただし近年では、AIによって文面の自然さが増しているため、「怪しい日本語で見抜く」ことが難しくなっています。

2.メール訓練

そこで重要になるのが、実践型のメール訓練です。

疑似フィッシングメールを送信し、

- 実際にクリックしたか

- 報告できたか

- どのような傾向があるか

を可視化することで、組織の課題を把握できます。実際の攻撃に近い形で判断を経験することで、知識だけではなく判断力の強化にも繋がります。また、結果に基づいて教育や対策を実施していくことで、組織全体の対応力向上が期待できます。

まとめ

AIの普及により、フィッシング攻撃は大きく変化しています。攻撃手法はより高度になり、実行のハードルが下がったことで、その規模も急速に拡大しています。

特に、AIによって生成される自然なシナリオや文章は、これまで手がかりとなっていた「不自然な日本語」や「違和感」を減少させています。その結果、単にセキュリティ意識を高めるだけでは防ぎきれず、知識だけに頼った対策にも限界が見え始めています。

だからこそ、AI時代のフィッシング対策には、従来の「知識を前提とした注意喚起」だけではなく、実際の攻撃を想定した実践的な対応力を身につけることが重要です。技術的な対策とあわせて、「判断する力」を組織全体で高めるためにも、定期的なメール訓練をおすすめします。